自宅に導入したゼロトラスト ネットワーク(ZTN)サービスであるCloudflare Zero Trustと、業務で触れているZscaler Internet Access(ZIA)のポリシーについて調べ、両サービスのポリシーの違いをまとめてみた。

注意事項

・当記事は、Cloudflare Zero TrustやZscaler ZIAの優劣を述べる内容ではありません。

・正直な事を言うと、業務で扱っているのはZIAよりもZPAの方が圧倒的に多く、少なくとも過去3ヶ月間はZIAに触れていない為、ZIAに関してはZCCA-IA認定の復習的要素が強いです。

・ポリシーの内容は2022年11月中旬現在のものですが、Cloudflare社およびZscaler社の両サービス共に機能の追加や変更がそこそこ頻繁に発生している為、当記事の内容と実際の管理画面との間で差分が生じている可能性が有ります。

Cloudflare Zero TrustとZscaler ZIAとの共通点

Cloudflare Zero TrustとZscaler ZIAのアーキテクチャを比較すると、コントロールプレーンとデータプレーンから成る分散アーキテクチャという面ではほぼ共通している。

1.分散型アーキテクチャ

リソースとソフトウェアで通信を制御する。アーキテクチャはコントロールプレーンとデータプレーンに分離され、コントロールプレーンではWebサイトやWebアプリへのアクセスを管理し、データプレーンでは各ノードで通信制御の処理を実行するというものになっている。

Cloudflare Zero Trustの場合、ポリシーやDNSフィルタリングやデータ損失防止(DLP)等を1つのコントロールプレーンで管理し、通信制御の処理はCloudflare GatewayやCloudflare Access等データプレーンで実行する。

Zscaler ZIAの場合も、ポリシーやDNSフィルタリングやデータ損失防止等はコントロールプレーンであるCA(Central Authority)で設定や管理し、通信制御の処理はデータプレーン(エンフォースメントプレーンとも呼ぶ)であるPublic Service Edgeにて実行する。ただしZscaler ZIAではもう少し細分化されており、ロギンングプレーンではログの送信やレポートの生成やSIEMのストリーミングが実行される。

Cloudflare Zero TrustとZscaler ZIAとの違い

Cloudflare Zero Trustで設定するポリシーとZscaler ZIAで設定するポリシーの一覧と、通信の方向およびポリシーの適用箇所を列挙する。

1.ユーザ環境〜クラウド間の通信

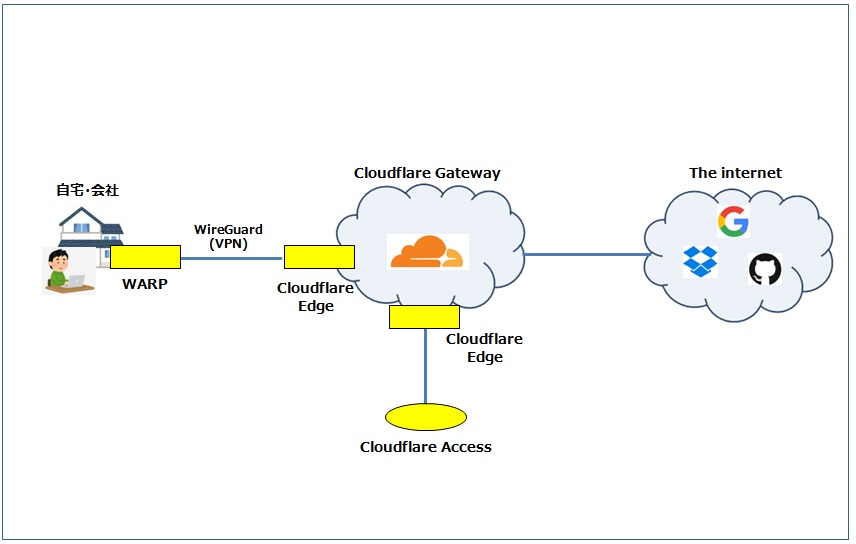

Cloudflare Zero Trustの場合、ユーザ端末のWARPアプリ〜Cloudflareのクラウド(Cloudflare Edge)との間の通信は、WireGuardというUDPなVPNのトンネルを通る。WireGuard以外で選択は不要である為、導入が容易である。

要件によっては認証の為にCloudflare Accessへの通信が発生する事がある。

※画像をクリックすると拡大表示します。

Zscaler ZIAの場合、ユーザ端末のZIA Client Connector〜Zscalerのクラウド(ZIA Public Service Edge)との間の通信はGRE、Enterprise VPN、Proxy Chain等から選択が可能で、ユーザ側の環境次第でカスタマイズが可能である。

Cloudflare Zero TrustとZscaler ZIA共に、ユーザ環境とクラウドとの間の通信は暗号化されているという点で、然程の違いは無い。

※画像をクリックすると拡大表示します。

2.Cloudflare Zero Trustのポリシー

Cloudflare Zero Trustの場合、ポリシーは3つのカテゴリーが有りポリシー毎に適用箇所が異なる。

以下はCloudflare Gatewayに設定するGateway Policyの一覧

| Policy | Policyの内容 |

|---|---|

| DNS Policy | DNSクエリを検査し、DNSリクエスト及びレスポンスを制御 |

| Network Policy | 個々のTCP/UDP/GREパケットを検査し、HTTP以外のリソースを含むオリジンサーバの特定のアクセスを制御 |

| HTTP Policy | HTTP要求を県債し、ドメイン自体や特定のURLの読み込みを制御 |

以下はCloudflare Accessに設定するAccess Policyの一覧

| Policy | Policyの内容 |

|---|---|

| Self-hosted Applications | Cloudflareサービスにアクティブなゾーンを持っている場合。自己ホスト型アプリを追加し保護する |

| SaaS Applications | 追加の認証レイヤをSaaSアプリに追加。ユーザは既存のIdPでログインし、Access Policyに適合した場合 のみアクセスを許可 |

| Private Applications | プライベートネットワークをCloudflare Edgeに接続する為のポリシー |

| Bookmark | Cloudflare Accessの背後に置けないアプリをアプリランチャーに載せる事で、アプリへのアクセスを許可 |

以下はユーザ環境に適用させるBrowser Isolationポリシーの一覧

| Policy | Policyの内容 |

|---|---|

| Clientless Web Isolation | ユーザはWARPアプリを導入しなくても、リスクの高いWebサイトや機密性の高いWebサイトを リモートのWebブラウザをアクセス出来るようにする |

| Non-identity on-ramps | ユーザがWARPアプリを導入しなくても、プロキシのエンドポイントやMagicWAN等の入り口からHTTP 通信を分離する |

※Browser IsolationはFreeプランでは設定不可

3.Zscaler ZIAのポリシー

Zscaler ZIAの場合、Cloudflare Zero Trustよりも細かなポリシーが実装されている。ZIAではFirewall設定もポリシーにカテゴライズされている為、Firewall設定もポリシーに含めた。

以下は、ZIA WebポリシーのSecurity Policyの一覧

| Policy | Policyの内容 |

|---|---|

| Malware Protection | ウイルスやトロイの木馬やワームやアドウェア等からの保護 |

| Advanced Threat Protection | 悪意の有る活動やスパイウェアからの保護 |

| Sandbox | サンドボックスをスキャンし、疑がわしいファイルを隔離 |

| Browser Control | Webブラウザのバージョン管理、Webブラウザの脆弱性からの保護 |

以下は、ZIA WebポリシーのAccess Control Policyの一覧

| Policy | Policyの内容 |

|---|---|

| URL & Cloud App Control | 接続先のWebサイトやアプリへのアクセスを制御 |

| Filetype Control | アップロードやダウンロード可能なファイルタイプを指定 |

| Bandwidth Control | 最大帯域幅又は最小帯域幅の割り当て |

| SSL Inspection | SSL通信を傍受し検査する為の設定 |

以下は、ZIA WebポリシーのDLP(Data Loss Prevention)の一覧

| Policy | Policyの内容 |

|---|---|

| DLP(Data Loss Prevention) | データの不正流出を監視 |

以下はZIAのMobileポリシーの一覧

| Policy | Policyの内容 |

|---|---|

| Zscaler Client Connector Panel | Client Connectionポリシーを定義 |

| Mobile Malware Protection | Client Connectorをインストールしたモバイル端末をマルウェアから保護 |

| Mobile App Store Control | Mobile用のApp Storeのポリシールールを定義し、アプリのダウンロードサイトの制限 |

以下はZIAのFirewall設定の一覧

| Policy | Policyの内容 |

|---|---|

| Firewall Control | TCP、UDP、ICMPの外向き通信を制御 |

| DNS Control | DNSクエリを検査し、DNSリクエストとレスポンスを制御 |

| FTP Control | FTPおよびFTP over HTTP通信を制御 |

4.通信の方向およびポリシーの適用箇所

Cloudflare Zero Trustの場合。

ユーザ側からWebサービスやアプリ向けの通信がCloudflare Gatewayに到着すると、外向き通信のスキャンを実行し、Gateway Policyが適用される。

Cloudflare Accessへの通信が発生する場合、Cloudflare Accessに向かう通信に対し、Access Policyが適用される。

Browser Isolationを利用する場合、ユーザ側から流れてきた通信に対しBrowser Isolationのポリシーが適用される。

Cloudflare Zero Trustのポリシー適用箇所は、以下の図のとおり。

※画像をクリックすると拡大表示します。

| 位置 | 通信の方向 | 適用箇所 | 適用するポリシー |

|---|---|---|---|

| ① | 外向き通信 | Cloudflare Gateway | Gateway Policy |

| ② | 内向き通信 | Cloudflare Access | Access Policy |

| ③ | - | Cloudflare Edge | Browser Isolation |

Zscaler ZIAの場合。

ポリシーの一部は、ユーザ側からの接続要求がZIA Public Service Edgeに到達するとすぐに適用される。

ユーザ側からの接続要求の処理が許可されると、外向き通信のスキャンを実行し、他のポリシーの一致を確認する。

宛先のWebサービスやアプリへの接続が確立されると、内向きの通信(帰りの通信)のスキャンを実行し、他のポリシーの一致を確認する。

Cloudflare Zero Trustとは異なり、ポリシーは全てPublic Service Edge(Cloudflare Zero Trustで言うCloudflare Gateway)に適用される。

Zscaler ZIAのポリシー適用箇所は、以下の図のとおり。

※画像をクリックすると拡大表示します。

| 位置 | 通信の方向 | 適用箇所 | 適用するポリシー |

|---|---|---|---|

| ① | クライアント接続要求 (外向き通信) |

Public Servie Edge | Browser Control Policy FTP Control Policy URL & Cloud App Control Policy SSL Inspection Policy |

| ② | 外向き通信 | Public Servie Edge | Malware Protection Policy ATP Policy File Type Control Policy Bandwidth Control Policy DLP(Data Loss Prevention) Firewall/DNS Control Policy |

| ③ | 内向き通信 | Public Servie Edge | Malware Protection Policy ATP Policy Sandbox Policy File Type Policy Bandwidth Control Policy |

今回はここまで。

ゼロトラスト ネットワークのサービスの主要な機能であるポリシーについて、Cloudflare Zero TrustとZscaler ZIAで比較してみた。アーキテクチャに関しては両者の間で大きな差分は無く、コントロールプレーンでポリシーの設定や管理を行いデータプレーンにポリシーが適用され通信の制御を行う...という一連の流れはほぼ同じである。

ポリシーの設定内容の粒度はZscaler ZIAの方が細かく痒い所に手が届くような感じだが、一般的な(と思われる)設定はCloudflare Zero TrustとZscaler ZIAとの間で大きな差は無いと思われる。

在宅勤務やサテライトオフィスやコワーキングスペース等といったリモートワークの拡大におけるインターネットセキュリティの強化、既存のリモートアクセスにおけるVPNのセキュリティの問題点の解消...といった課題点に関して、Cloudflare Zero TrustとZscaler ZIAは共に導入事例が多く、課題点解決の為のソリューションとして充分なものであると思われる。Cloudflare Zero TrustとZscaler ZIAのどちらを選ぶとなると、要件次第あるいは顧客側の担当者のスキルや好み次第といった感じか。

参照サイトや資料

Cloudflare Zero Trust公式ドキュメント

https://developers.cloudflare.com/cloudflare-one/policies/

https://developers.cloudflare.com/cloudflare-one/policies/filtering/ Gateway Policies

https://developers.cloudflare.com/cloudflare-one/policies/access/ Access Policies

https://developers.cloudflare.com/cloudflare-one/policies/browser-isolation/ Browser Isolation

https://blog.cloudflare.com/data-protection-browser/ Data protection controls with Cloudflare Browser Isolation

Zscaler ZIA公式ドキュメント

https://www.zscaler.com/industries/security-and-compliance Security and Compliances

https://help.zscaler.com/zia/about-zscaler-cloud-architecture ZIA Architecture

https://help.zscaler.com/zia/policies ZIA Policies

Cloudflare Zero Trust関連の記事

https://debslink.hatenadiary.jp/entry/20221103/1667482863 Cloudflare Zero Trustを導入してみた - POC環境構築編

https://debslink.hatenadiary.jp/entry/20221110/1668087871 Cloudflare Zero Trustを導入してみた - ポリシー設定編①

https://debslink.hatenadiary.jp/entry/20221123/1669181060 Cloudflare Zero Trustを導入してみた - ポリシー設定編②

https://debslink.hatenadiary.jp/entry/20230321/1679325069 Cloudflare Zero TrustのIdPとしてOktaを導入してみた①

https://debslink.hatenadiary.jp/entry/20230415/1681545093 Cloudflare Zero TrustのIdPとしてOktaを導入してみた②

https://debslink.hatenadiary.jp/entry/20230708/1688789939 Cloudflare DEXを使用してみた